据悉,OpenClaw面临访问控制不严、执行链路过长、外部依赖复杂等挑战,AI Agent的安全加固已从“可选优化”,转变为“基础设施级刚需能力”。UCloud特别推出一套覆盖网络、系统、应用到运营全链路的云上安全加固方案,本文将为大家分享一下云上OpenClaw安全加固实战指南,希望可以帮助企业在保障效率的同时,构建可控、可审计、可恢复的Agent运行环境。

点击进入:UCloud官网

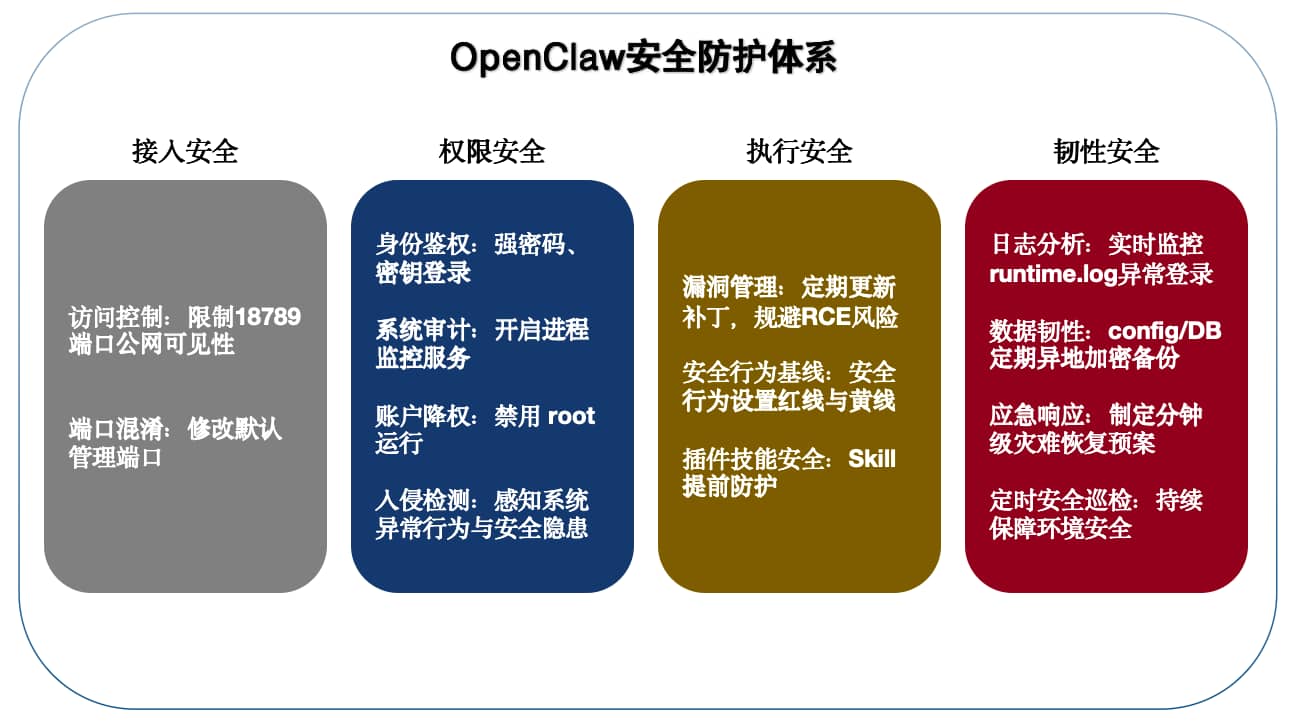

针对AI Agent类系统的运行特点,UCloud提出“四层云上安全加固模型”:接入安全、权限安全、执行安全、韧性安全。

1、接入安全

1)访问控制

- 禁止默认端口(18789)直接暴露至公网。

- 配置云安全组或防火墙规则,仅允许受信任IP访问。

登录UCloud云控制台→进入“轻量应用服务器”→选中部署OpenClaw的服务器实例点击详情:

左侧导航栏点击“防火墙”→“编辑”按钮:

如果当前的外网防火墙策略是暴露18789端口的,则可以选择更换其他外网防火墙策略,避免开放18789这个默认端口。

若需要通过公网的形式提供18789端口服务给有固定来源的地址访问,则可以选择新增一条外网防火墙策略:

2)端口混淆

如果确实有WebUI访问的需求,可将默认端口。

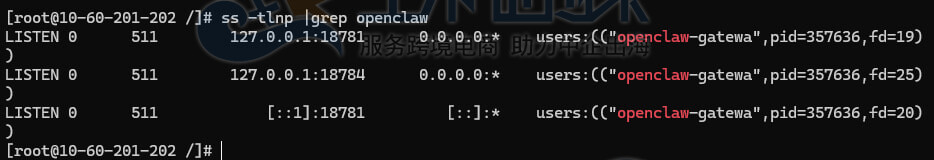

登录服务器,找到对应的服务文件/root/.config/systemd/user/openclaw-gateway.service找到如下两行参数内容,将18789修改为其他端口号(例如:37495等),修改后重启服务。

[Service]

ExecStart=/usr/bin/node /usr/lib/node_modules/openclaw/dist/index.js gateway --port 18789

Environment=OPENCLAW_GATEWAY_PORT=18789

修改主配置文件参数,文件路径/root/.openclaw/openclaw.json。将端口号与上述修改后的端口号保持一致。

"gateway": {

"port": 18789, # 修改端口号

// 其他配置

}

更新防火墙策略,对新修改的端口号放行。

重启OpenClaw。

# 重新加载服务配置,并重启 OpenClaw 网关

systemctl --user daemon-reload && systemctl --user restart openclaw-gateway.service

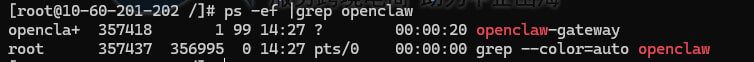

完成端口修改后重启完服务核对默认的端口号是否被修改成功:

1)身份鉴权

密钥登录:

如何想要通过密钥登录,可以禁止密码登录改为更安全的密钥登录。

在用户管理的服务器上生成一份密钥。

#密钥生成

ssh-keygen -t rsa -b 4096

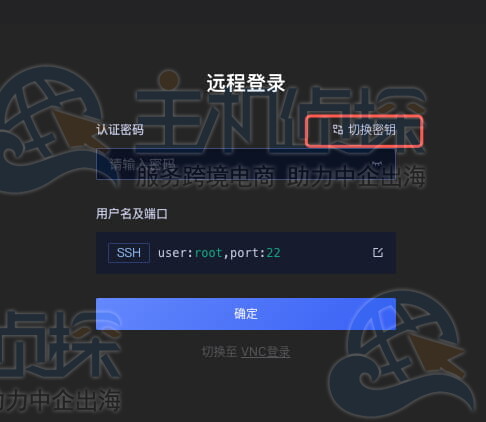

在控制台点击登录。

点击切换密钥登录。

在云主机上禁用密码登录(慎重)一定要在密钥登录成功后,才可以禁用,进入/etc/ssh/sshd_config文件。

# 禁止密码认证(最关键)

PasswordAuthentication no

2)系统审计

进入轻量应用云主机页面,点击详情。

点击监控信息,定时查看最近1h/12h/24h/7day/30day的CPU、内存等指标的监控信息。

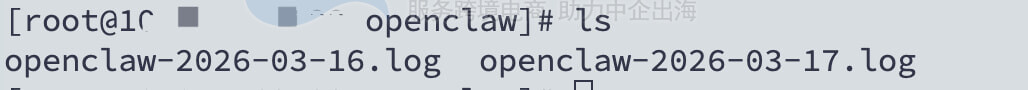

对于上述监控指标,如有发现异常且需要进一步排查,可以登录主机看看详细日志日志路径:/tmp/openclaw。

3)账户降权

禁用root权限启动,使用其他用户权限启动OpenClaw。

4)入侵检测

主机入侵检测通过监控系统内部状态,弥补了外围防御的盲区,是识别绕过防火墙的入侵、感知内部异常行为并进行有效响应的最后一道防线。

创建轻量应用云主机时选择开启安全加固

当点击启用安全加固时,创建完成的主机会自动进行安装UCloud的UHIDS主机入侵检测系统进行安全防护。

已启动的环境安装入侵检测

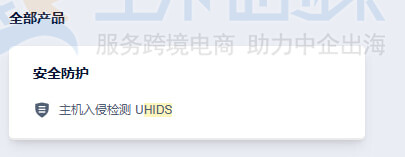

从全部产品中找到安全防护>主机入侵检测UHIDS选项,点击进入页面:

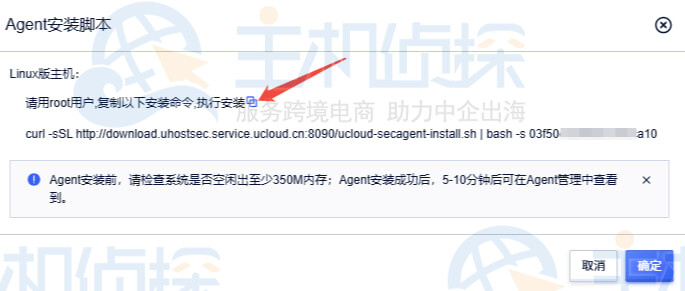

点击安装命令按钮:

点击复制或直接拷贝提供的一键安装执行命令即可,完成执行安装后可回到轻量应用云主机界面资源详情查看:

安装主机入侵检测后可以有效在黑客入侵攻击前感知系统存在的安全隐患,以及在黑客入侵后第一时间获知进行响应。

3、执行安全UCloud轻量应用云主机上线OpenClaw 3.13版本应用镜像,内置安全行为基线和安全Skills能力。

1)漏洞管理

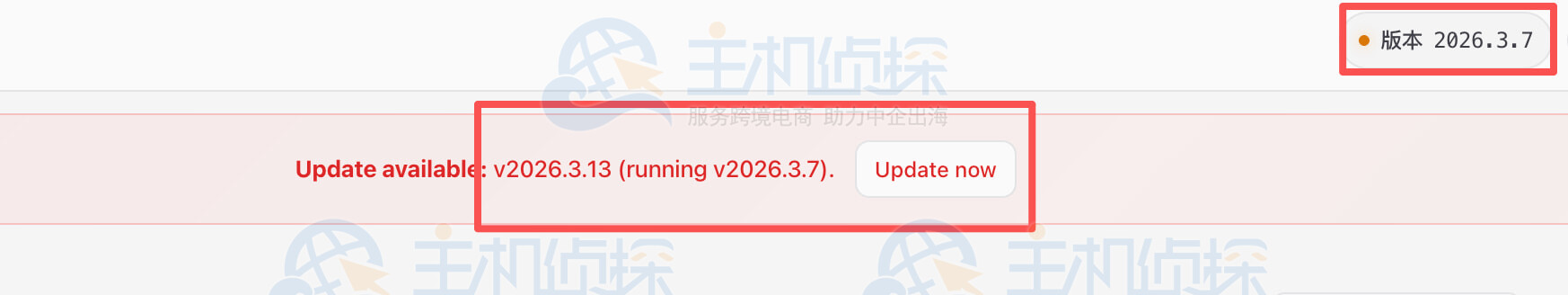

及时关注OpenClaw相关漏洞公共,定期更新,规避风险

观察是否为最新版本,请及时更新。

打开WebUI,查看版本信息,及时更新。

1)日志分析

实时监控runtime.log异常登录

查看OpenClaw运行日志:查看实时日志,若有异常访问、错误信息,及时处理。

journalctl -u openclaw-gateway.service -f

tail -f /tmp/openclaw/openclaw-2026-xx-xx.log

查看系统登录日志:查看是否有异常IP登录服务器,若有,立即在安全组中拉黑该IP。

tail -f /var/log/secure

日志留存:设置日志留存7天,每天自动删除7天前的日志,避免占用磁盘空间。

echo "find /tmp/openclaw -name '*.log' -mtime +7 -delete" >> /etc/crontab

2)数据韧性

- 建议一:OpenClaw服务器安装部署、完成初始化配置后可通过制定自定义镜像备份系统初始状态

- 建议二:常态的硬盘数据备份使用快照、云硬盘备份UFS。

- 建议三:将OpenClaw运行中产生的记忆类数据、结果类数据和运行日志转存到轻量对象存储US3。

3)应急响应

- 交付即安全:建议安装UHIDS智能防护引擎,无需额外配置,开箱即享企业级入侵检测能力。

- 告警不延迟:一旦检测到异常行为,实时推送,并自动标注风险等级,用户可以第一时间掌握威胁动态。

- 环可审计:所有安全事件与恢复操作全程记录。

(QQ扫码加入OpenClaw小龙虾交流群)

(QQ扫码加入OpenClaw小龙虾交流群)

(微信扫码加入OpenClaw小龙虾交流群)

(微信扫码加入OpenClaw小龙虾交流群)

立即加入腾讯频道【OpenClaw小龙虾交流群】:点击直达频道

(本文由美国主机侦探原创,转载请注明出处“美国主机侦探”和原文地址!)

微信扫码加好友进群

主机优惠码及时掌握

QQ群号:164393063

主机优惠发布与交流