OpenClaw是一款开源免费的个人AI智能体,但与任何执行命令和处理外部内容的服务一样,它必须得到妥善的安全保护。这一点在手动将OpenClaw安装到VPS上时尤为重要,因为不安全的默认设置可能会使用户的服务器面临严重风险。本文主要解释了OpenClaw最常见的安全风险以及如何在Hostinger VPS上保护和加强OpenClaw的安全性。

点击进入:Hostinger官网

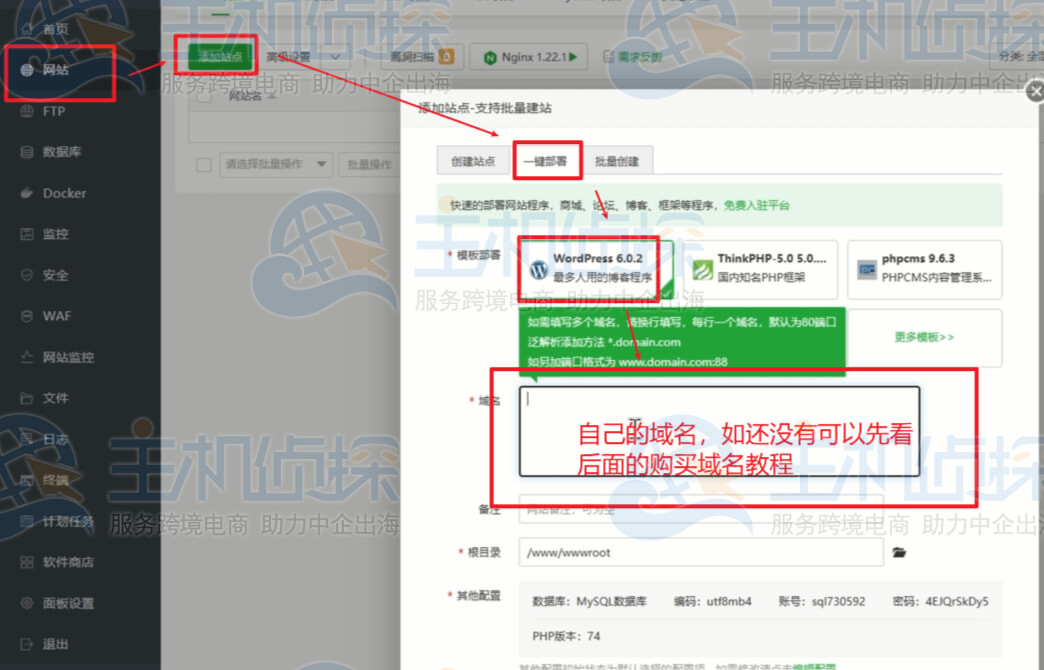

当通过Hostinger Docker Catalog部署OpenClaw时,已经采取了多项必要的保护措施:

- OpenClaw网关没有暴露在固定或众所周知的端口上,从而降低了自动扫描和暴力破解攻击的风险。

- 网关身份验证通过安全的gateway.auth.token启用,从而防止未经身份验证的访问API。

这些措施可以显著减少攻击面,但仅靠这些措施还不够。用户仍然需要执行额外的安全加固步骤,以确保部署环境安全可靠,并可用于生产环境。

相关推荐:《Hostinger Linux VPS安装Docker并部署OpenClaw教程》

必须配置的基本OpenClaw加固步骤:

1、限制DM(直接消息)政策

默认情况下,宽松的DM策略可能会允许非预期的用户或操作。请配置您的DM策略,明确仅允许您所需的特定用户、角色或操作。在生产环境中,请避免使用通配符或“允许所有”规则。

2、启用沙盒模式

不使用沙箱运行OpenClaw会减少命令执行的限制。务必启用沙箱模式,如果使用Docker,除非绝对必要,否则请禁用沙箱任务的外部网络访问。这可以防止恶意或被入侵的程序访问您的系统或网络。

3、保护凭证和机密信息

以明文形式存储在配置文件中的凭据是一个常见的安全隐患。请使用环境变量来存储令牌、API密钥和密钥。确保敏感文件具有严格的权限控制(例如,仅限OpenClaw进程所有者读取)。

4、提示注入防护

OpenClaw经常处理网页内容、用户输入或外部数据。请将所有外部输入视为不可信数据。使用明确的“不可信”边界包裹不可信内容,并避免其直接影响命令执行或工具调用。

5、阻止危险命令

某些命令绝对不能用于OpenClaw任务。除非您的用例绝对需要,否则请明确阻止破坏性或不可逆的命令,例如递归删除、强制Git推送或任意网络调用。

6、强制网络隔离

如果OpenClaw运行在Docker容器中,请将其置于隔离的Docker网络中。除非必要,否则避免授予其访问内部服务、数据库或管理界面的权限。网络隔离可以限制OpenClaw被攻破后的影响范围。

7、限制工具权限

仅启用OpenClaw实际需要的MCP工具。授予过高或过宽的工具访问权限会增加风险,并违反最小权限原则。随着设置的变更,请定期审查工具权限。

8、启用审计和会话日志记录

如果没有日志记录,安全事件将难以检测和调查。启用全面的会话和操作日志记录,可以跟踪OpenClaw执行了哪些操作、何时执行以及由谁触发。

9、安全配对和访问码

如果OpenClaw使用配对码或令牌,请使用加密安全的随机值并应用速率限制,以防止暴力破解尝试。

相关推荐:

(本文由美国主机侦探原创,转载请注明出处“美国主机侦探”和原文地址!)

微信扫码加好友进群

主机优惠码及时掌握

QQ群号:164393063

主机优惠发布与交流